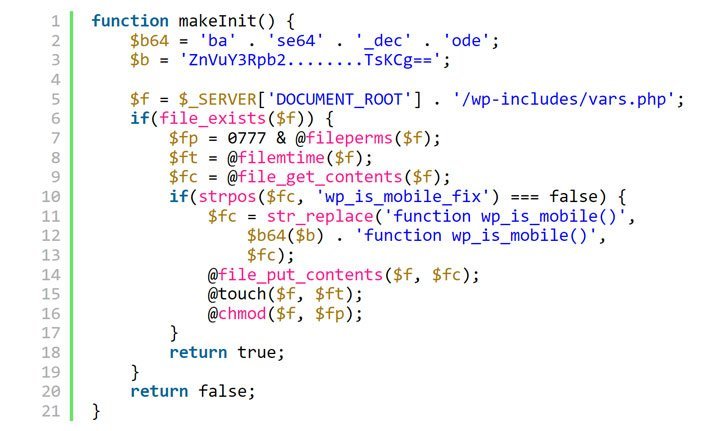

En otro ataque a la cadena de suministro de software, decenas de themes y plugins de WordPress alojados en el sitio web de la empresa AccessPress Themes fueron modificados, agregando código malicioso en la primera quincena de septiembre de 2021.

La puerta trasera les dio a los atacantes control administrativo total sobre los sitios web que usaban 40 temas y 53 complementos pertenecientes a la empresa con sede en Nepal y que cuenta con no menos de 360.000 instalaciones activas de sitios web.

La puerta trasera les dio a los atacantes control administrativo total sobre los sitios web que usaban 40 temas y 53 complementos pertenecientes a la empresa con sede en Nepal y que cuenta con no menos de 360.000 instalaciones activas de sitios web.

¿Necesitas ayuda con tu WordPress?

Desde SeguridadWP se encargarán de toda la Seguridad y Mantenimiento de tu WordPress para que estés siempre al día y seguro sin preocuparte de nada

“Las extensiones infectadas contenían una shell web que proporciona a los atacantes acceso completo a los sitios infectados”, dijeron los investigadores de seguridad de JetPack, en un informe publicado esta semana. “Las mismas extensiones estaban bien si se descargaban o instalaban directamente desde el directorio de WordPress[.]org”.

A la vulnerabilidad se le ha asignado el identificador CVE-2021-24867. La plataforma de seguridad de sitios web Sucuri, en un análisis separado, dijo que algunos de los sitios web infectados encontrados utilizando esta puerta trasera tenían cargas útiles de spam que se remontan a casi tres años, lo que implica que los atacantes detrás de la operación estaban vendiendo acceso a los sitios a operadores de otras campañas de spam.

A principios de enero, la firma de seguridad eSentire reveló cómo los sitios web de WordPress comprometidos que pertenecen a empresas legítimas se utilizan como semillero para la entrega de malware, teniendo así las páginas que no estaban bien protegidas ni monitorizadas un GootLoader.

Se recomienda a los propietarios de sitios que hayan instalado los complementos directamente desde el sitio web de AccessPress Themes que actualicen inmediatamente a una versión segura o que la reemplacen con la última versión de WordPress[.]org. Además, requiere que se implemente una versión limpia de WordPress para revertir las modificaciones realizadas durante la instalación de la puerta trasera.

Los hallazgos también se producen cuando la empresa de seguridad de WordPress, Wordfence, reveló detalles de una vulnerabilidad XSS (ahora parcheada) que afecta a un complemento llamado “WordPress Email Template Designer – WP HTML Mail” que se ha instalado en más de 20.000 sitios web. Este error, rastreado como CVE-2022-0218, se calificó con 8.3 en el sistema de puntuación de vulnerabilidad CVSS y se solucionó como parte de las actualizaciones publicadas el 13 de enero de 2022 (versión 3.1).

A la vulnerabilidad se le ha asignado el identificador CVE-2021-24867. La plataforma de seguridad de sitios web Sucuri, en un análisis separado, dijo que algunos de los sitios web infectados encontrados utilizando esta puerta trasera tenían cargas útiles de spam que se remontan a casi tres años, lo que implica que los atacantes detrás de la operación estaban vendiendo acceso a los sitios a operadores de otras campañas de spam.

A principios de enero, la firma de seguridad eSentire reveló cómo los sitios web de WordPress comprometidos que pertenecen a empresas legítimas se utilizan como semillero para la entrega de malware, teniendo así las páginas que no estaban bien protegidas ni monitorizadas un GootLoader.

Se recomienda a los propietarios de sitios que hayan instalado los complementos directamente desde el sitio web de AccessPress Themes que actualicen inmediatamente a una versión segura o que la reemplacen con la última versión de WordPress[.]org. Además, requiere que se implemente una versión limpia de WordPress para revertir las modificaciones realizadas durante la instalación de la puerta trasera.

Los hallazgos también se producen cuando la empresa de seguridad de WordPress, Wordfence, reveló detalles de una vulnerabilidad XSS (ahora parcheada) que afecta a un complemento llamado “WordPress Email Template Designer – WP HTML Mail” que se ha instalado en más de 20.000 sitios web. Este error, rastreado como CVE-2022-0218, se calificó con 8.3 en el sistema de puntuación de vulnerabilidad CVSS y se solucionó como parte de las actualizaciones publicadas el 13 de enero de 2022 (versión 3.1).

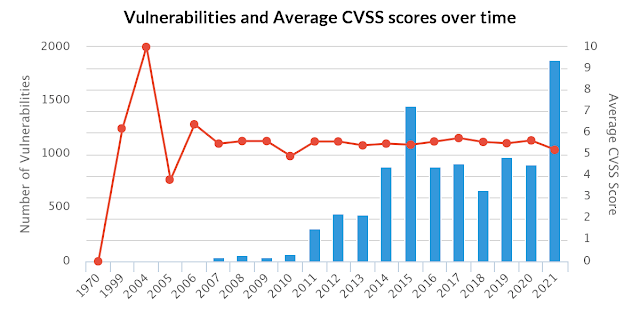

Según las estadísticas publicadas por Risk Based Security este mes, se descubrieron e informaron la friolera de 2.240 fallos de seguridad en complementos de WordPress de terceros hacia fines de 2021 , un 142% más que en 2020, cuando se revelaron casi 1.000 vulnerabilidades. Hasta la fecha, se han descubierto un total de 10.359 vulnerabilidades de Plugins de WordPress.