Las soluciones de gestión de la identidad e identidad privilegiada ayudan a implementar las mejores prácticas en identidad para mitigar las amenazas internas, como segregación de funciones y privilegio mínimo, facilitando solo el acceso necesario para realizar un trabajo, lo que limita la exposición de datos confidenciales o sensibles.

“En DXC -señala Mikel Salazar- tenemos gran experiencia y referencias en la implementación de estas herramientas en clientes de todos los sectores, apoyándonos en socios tecnológicos tan potentes como Cyberark o Sailpoint, entre otros, que nos permiten implementar el modelo Zero Trust de manera eficiente”.

Según el responsable de Ciberseguridad para Iberia de DXC, las soluciones de Gestión de identidad ayudan en 5 puntos clave contra los insiders. La implementación del ciclo de vida de la identidad permite asegurar la correcta baja de permisos una vez finalizada la relación laboral, evitando accesos no deseados, eliminación de archivos o fugas de información.

Por su parte, las políticas de segregación de funciones impiden que una identidad acumule permisos incompatibles o que consiga una composición de permisos que supere un nivel de riesgo determinado.

“En DXC -señala Mikel Salazar- tenemos gran experiencia y referencias en la implementación de estas herramientas en clientes de todos los sectores, apoyándonos en socios tecnológicos tan potentes como Cyberark o Sailpoint, entre otros, que nos permiten implementar el modelo Zero Trust de manera eficiente”.

Según el responsable de Ciberseguridad para Iberia de DXC, las soluciones de Gestión de identidad ayudan en 5 puntos clave contra los insiders. La implementación del ciclo de vida de la identidad permite asegurar la correcta baja de permisos una vez finalizada la relación laboral, evitando accesos no deseados, eliminación de archivos o fugas de información.

Por su parte, las políticas de segregación de funciones impiden que una identidad acumule permisos incompatibles o que consiga una composición de permisos que supere un nivel de riesgo determinado.

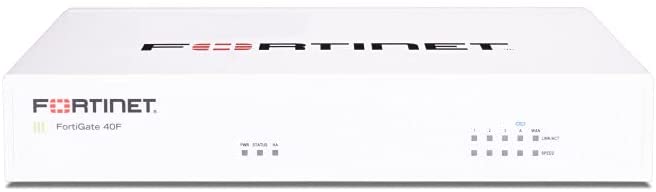

Modelo de control de accesos

La Implementación del modelo de control de acceso basado en roles (RBAC) garantiza que no se acumulen permisos heredados y permite hacer campañas de certificaciones de acceso en las que, periódicamente, los propietarios de los datos o aplicaciones validen si esos accesos son necesarios, pudiéndose revocar en el caso de no ser necesarios.

Finalmente, la gestión de identidad ayuda a identificar identidades y grupos de riesgo derivados de acumulación de permisos o de accesos a sistemas críticos del negocio que puedan aconsejar la ejecución de campañas de recertificación o segregación de funciones adicionales. Además, la posibilidad de su integración dentro de la Gestión de Eventos e Información de Seguridad (SIEM) permite la creación de casos de usos personalizados para ciertos perfiles sospechosos.

Finalmente, la gestión de identidad ayuda a identificar identidades y grupos de riesgo derivados de acumulación de permisos o de accesos a sistemas críticos del negocio que puedan aconsejar la ejecución de campañas de recertificación o segregación de funciones adicionales. Además, la posibilidad de su integración dentro de la Gestión de Eventos e Información de Seguridad (SIEM) permite la creación de casos de usos personalizados para ciertos perfiles sospechosos.

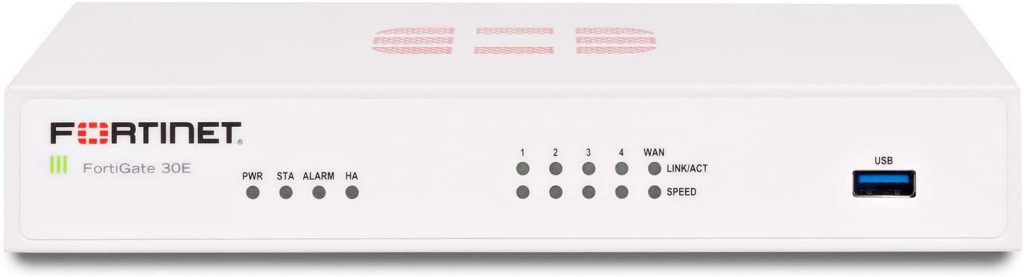

En el caso de la Gestión de accesos privilegiados, es necesario asegurar que nadie conozca las contraseñas de los sistemas objetivo (y que estas se cambien frecuentemente), disponiendo de un punto único de acceso centralizado, normalmente un servidor centralizado.

También se podrá controlar unívocamente quién hace uso de esas cuentas privilegiadas en cada momento, protegiéndolas y monitorizándolas. Y, por último, gracias a la posibilidad de grabación de las sesiones de usuarios privilegiados se tendrá una capacidad completa de registros de auditoría de cara a posibles investigaciones forenses.

También se podrá controlar unívocamente quién hace uso de esas cuentas privilegiadas en cada momento, protegiéndolas y monitorizándolas. Y, por último, gracias a la posibilidad de grabación de las sesiones de usuarios privilegiados se tendrá una capacidad completa de registros de auditoría de cara a posibles investigaciones forenses.