Las filtración de datos es uno de los peores problemas a los que se puede enfrentar una empresa. En primer lugar, porque supone que su seguridad informática se ha visto comprometida. Pero también, por la crisis reputacional que puede comenzar a experimentar con sus clientes.

Y es verdad queninguna empresa quiere ser víctima de un ciberataque . Sin embargo, si los ciberdelincuentes logran acceder a bases de datos de clientes y roban datos personales y financieros, es necesario ser ágil y tomar las decisiones adecuadas.

Y es verdad que

Informa a tu Responsable de la Protección de Datos y a la AEPD

En caso de que se produzca una filtración de datos, la compañía afectada está obligada a informar a la Agencia Española de Protección de Datos (AEPD) para garantizar y hacer cumplir la legislación sobre datos personales y privacidad.

Es necesario dar este paso tan pronto se tenga conocimiento de la filtración de datos, informando máximo en un plazo de 72 horas.

Hay que mencionar que no es necesario esperar a que el incidente esté resuelto para informar, aconsejamos hacerlo nada más se tenga constancia.

Paralelamente a este acto, y sin ser obligatorio en la mayoría de los casos pero si muy aconsejable, recomendamos informar al Instituto Nacional de Ciberseguridad de España (INCIBE) o incluso al Centro Criptológico Nacional (CCN-CERT) dependiendo si somos empresa privada o de carácter público.

En estos casos es muy recomendable (y obligatorio para algunas empresas) tener nombrado un Responsable de Seguridad que gestione el incidente y las comunicaciones.

Es necesario dar este paso tan pronto se tenga conocimiento de la filtración de datos, informando máximo en un plazo de 72 horas.

Hay que mencionar que no es necesario esperar a que el incidente esté resuelto para informar, aconsejamos hacerlo nada más se tenga constancia.

Paralelamente a este acto, y sin ser obligatorio en la mayoría de los casos pero si muy aconsejable, recomendamos informar al Instituto Nacional de Ciberseguridad de España (INCIBE) o incluso al Centro Criptológico Nacional (CCN-CERT) dependiendo si somos empresa privada o de carácter público.

En estos casos es muy recomendable (y obligatorio para algunas empresas) tener nombrado un Responsable de Seguridad que gestione el incidente y las comunicaciones.

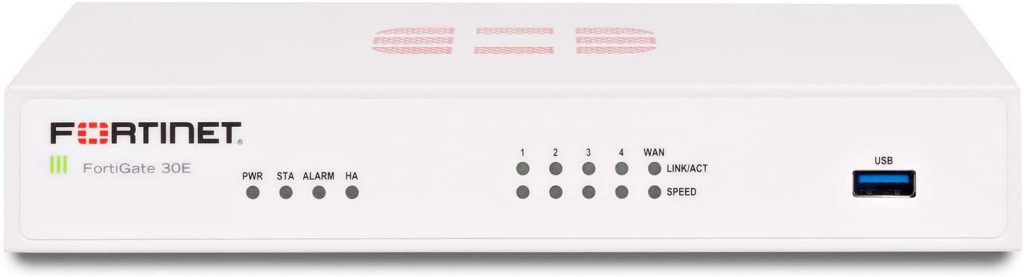

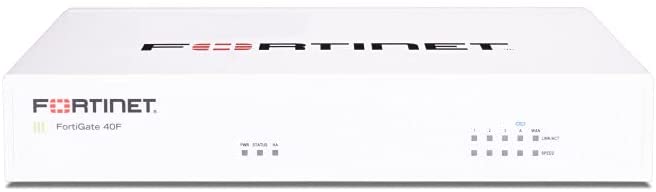

Informática Forense y bastionado de las redes y equipos

Hay muchas decisiones que se deben de tomar después de descubrir una infracción de datos. Y la primera debe de ser si se va a denunciar o no se va a denunciar, porque dependiendo de esta respuesta dependerán las acciones a tomar. Si la respuesta es sí, hay que contar con un equipo especializado en Informática Forense o llamar a un Perito Informático Forense. Si la respuesta es negativa (aunque siempre podemos denunciar, la única diferencia serán las formas de proceder y por tanto las garantías judiciales), procederemos a aislar el o los equipos e incluso la red si fuera necesario, para ello lo ideal es contar con un equipo especializado en Blue Team. Y después de haber detectado de dónde provenía la incidencia procedemos a limpiar y bastionar el equipo: cambiar o actualizar las credenciales de acceso en los dispositivos e implementar la autenticación de dos factores. También sería buen momento para implementar una Arquitectura Zero Trust.

También es fundamental comprobar todos los segmentos de la red en busca de posibles rastros de la infracción. Es probable que el ciberdelincuente se haya conectado en varios segmentos. Para evitar que un ataque se extienda, es posible redirigir el tráfico de la red, filtrar o bloquear el tráfico o aislar la totalidad o parte de la red comprometida.

Como decíamos, el equipo de Blue Team se encargará de determinar cómo se produjo la brecha y tomar las medidas necesarias para cerrarla y eliminar la posibilidad de que se produzcan nuevas brechas de seguridad.

También es fundamental comprobar todos los segmentos de la red en busca de posibles rastros de la infracción. Es probable que el ciberdelincuente se haya conectado en varios segmentos. Para evitar que un ataque se extienda, es posible redirigir el tráfico de la red, filtrar o bloquear el tráfico o aislar la totalidad o parte de la red comprometida.

Como decíamos, el equipo de Blue Team se encargará de determinar cómo se produjo la brecha y tomar las medidas necesarias para cerrarla y eliminar la posibilidad de que se produzcan nuevas brechas de seguridad.

¿Se han expuesto datos personales?

Para evaluar la magnitud y el impacto de una filtración de datos, es necesario ejecutar un proceso de gestión de riesgos de alta calidad con sólidas herramientas de detección e información de filtraciones. Si una organización en cuestión ya está sufriendo una filtración de datos, es imprescindible determinar el alcance del ataque.

Hay que buscar impactos en correos electrónicos, números de teléfono, registros sanitarios, datos de tarjetas de crédito o identificadores personales como números de la Seguridad Social. También hay que calcular el número de clientes cuyos datos personales han sido expuestos.

Hay que buscar impactos en correos electrónicos, números de teléfono, registros sanitarios, datos de tarjetas de crédito o identificadores personales como números de la Seguridad Social. También hay que calcular el número de clientes cuyos datos personales han sido expuestos.

Contactar con los clientes cuyos datos personales estén expuestos

Hay que estar preparado para el hecho de que, en caso de infracción de datos personales, será necesario ponerse en contacto, en algunos casos, con cientos de miles de personas e implicar a un equipo de relaciones públicas o de comunicación en el proceso. Y para esto también tenemos un plazo y no conviene sobrepasarlo.

Una vez esclarecidos los hechos, resulta clave pedir disculpas a las personas afectadas y saber responder a las siguientes preguntas:¿Qué ha pasado?, ¿de qué información se trata?, ¿Qué está haciendo la empresa afectada?, ¿Qué puedes hacer si te has visto afectado?

Y lo que siempre aconsejamos, proporcionar una vía de contacto directa con la empresa o el responsable asignado para tranquilizar a los afectados. Esto siempre ayuda a la buena reputación de la empresa.

Una vez esclarecidos los hechos, resulta clave pedir disculpas a las personas afectadas y saber responder a las siguientes preguntas:

Y lo que siempre aconsejamos, proporcionar una vía de contacto directa con la empresa o el responsable asignado para tranquilizar a los afectados. Esto siempre ayuda a la buena reputación de la empresa.

Revisar las medidas de seguridad existentes

Una vez solucionada la filtración de datos, es recomendable estudiar varias formas de reforzar las medidas de seguridad de la organización. Hay que actualizar la estrategia de ciberseguridad e implantar mejores soluciones de seguridad para el cifrado de datos, la supervisión de la red y las políticas de contraseñas.

También resultará imprescindible invertir en formación y concienciación en ciberseguridad para los empleados, ya que también pueden constituir una puerta de entrada para los ciberdelincuentes.

También resultará imprescindible invertir en formación y concienciación en ciberseguridad para los empleados, ya que también pueden constituir una puerta de entrada para los ciberdelincuentes.